이 저작물은 크리에이티브 커먼즈 저작자표시-비영리-동일조건변경허락 2.0 대한민국 라이선스에 따라 이용할 수 있습니다.

1. PTES(Penetration Testing Execution Standard) 단계

1-1 사전 계약

모의해킹 약관과 범위를 고객과 논의하는 과정. 계약 목표를 고객에게 잘 전달하는 것이 중요.

1-2 정보 수집

소셜 미디어, google hacking, Foot printing 등을 이용 고객의 정보 수집.

주 목적 - 공격 대상의 역할과 동작 방식 파악 -> 강력한 공격 방법 선정

(보호 메커니즘이 무엇인지 식별 필요)

보통 공격 대상에게 차단 당하지 않기 위해 공격자는 IP를 역 추적 할 수 없는 경로로 사용하여 포트 스캔 한다. -> 경우에 따라 다른 대역 IP 스캔도 탐지하는지 대상 기관의 대처 능력 또한 파악한다.

1-3 위협 모델링

정보수집 된 자료를 이용하여 대상 시스템의 존재할 수 있는 취약점을 식별 및 지정.

1-4 취약점 분석

가장 성공률이 높은 공격 방법으로 어떻게 대상에 접근 할 것인지를 고려하는 과정.

획득정보, 배너 정보, 취약점 스캔, 사용자 계정 등의 정보도 이용

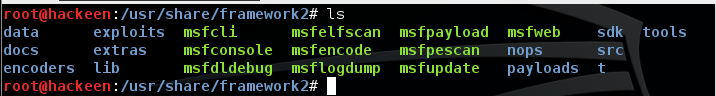

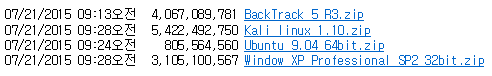

1-5 침투 수행

성공적인 진단을 하려면 모의 해킹 전문가가 구축한 자체 시스템에서 먼저 침투 시도를 해보고, 성공한 것에 한해 잘 연구된 exploit을 만들어야 한다.

1-6 포스트 익스플로잇

여러 시스템을 감염시킨 다음 진행하는 단계로 모의 해킹에서 가장 중요한 부분, 즉 활용 가능한 정보를 확인 후 이득이 될 정보를 선정해 공격하는 까다로운 시나리오.

대상 - 중요 인프라의 특정 시스템에 존재하는 높은 보안 성을 지닌 중요 데이터나 정보

방식 - 가장 높은 효과를 발생시킬 수 있는 것을 선택

1-7 보고서 작성

어떻게 진행했고, 가장 중요한 것은 무엇이며, 발견된 취약점을 어떻게 고쳐야 하는지에 대해서 작성.

대상기관이 발견하지 못한 문제점을 공격자의 관점에서 찾아내야 한다.

구성(최소) - 개요, 소개, 기술적인 결과물(발생한 문제점을 기술하고 고객 사가 보안 문제점을 개선할 수 있도록 지원)

2. 모의해킹의 유형

2-1 공개 모의해킹

내부 시스템을 알려주고, 전문가는 잠재적 보안 위협을 식별하는 작업

이로운 점 - 침투 테스터의 IP가 차단되는 문제가 발생하지 않고, 기관 내부 시스템의 정보를 얻은 상태에서 진행한다는 점.

해로운 점 - 고객사의 사고 대응 프로그램을 효과적으로 평가하지 못하거나 보안 프로그램의 공격 탐지 율을 평가할 수 없다는 잠재적인 문제점을 가진다.

2-2 비공개 모의해킹

기관 내의 대부분 인력이 인지하지 못한 상태에서 비공개적으로 승인된 모의 해킹을 하기 위해 설계된 작업

보통 내부 보안 팀의 탐지와 대응 기술을 평가하기 위해 수행한다.

이로운 점 - 실제 공격과 가장 근접한 시나리오 획득, 많은 취약점을 찾긴 힘들지만 보안 팀이 예상하지 못한 내부 시스템 접근 방법을 쉽게 찾을 수 있다.

해로운 점 - 공개 모의해킹보다 더 많은 기술과 비용, 시간이 필요